4 Way Technologi

https://4w

4 Way Technologi

https://4w

Get Top Apple TV Developmen

https://4w

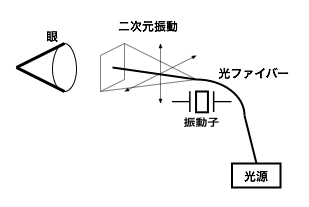

下図のような感じのディスプレイ作ろうとしてる人いないですかね。

撮像用途では光ファイバスキャナの研究を見かけたのですが。

ディスプレイでも行けそうですよね

Xの原因だと思っていたものが、実はXの結果であった、という事は結構ありますね。前後即因果の誤謬に近いかな。虚偽の原因の誤謬の一種ですね。

例えば、String <-> NSAttribut

1 @objc(S2ASTransformer) class 2 S2ASTransf ormer : NSValueTra nsformer { 3 4 override static func 5 transforme dValueClas s() -> AnyClass { 6 return NSAttribut edString.self 7 } 8 override static func 9 allowsReve rseTransfo rmation() -> Bool { 10 return true 11 } 12 override func 13 transforme dValue( p: AnyObject? ) -> AnyObject { 14 if let w = p as? String { return NSAttribut edString( string: w ) } else { return NSAttribut edString() } 15 } 16 override func 17 reverseTra nsformedVa lue( p: AnyObject? ) -> AnyObject { 18 if let w = p as? NSAttribut edString { return w.string } else { return "" } 19 } 20 21 } 22

こんなの作ってこうやって登録

1 func 2 applicationDidFinish Launching( p: NSNotifica tion ) { 3 NSValueTra nsformer.setValueTr ansformer( S2ASTransf ormer(), forName: "S2ASTransf ormer" ) 4 } 5 6

Though currently I am prefer to use CofferScridefer of Swift2 is pretty cool. So I wrote a snippet that accomplishyield as like the manner of co is doing.

1 defer = (g) -> 2 deferred = [] 3 go = (i) -> 4 {value,done} = do i.next 5 unless done 6 deferred.push value 7 go i 8 exit = -> 9 do f for f in deferred 10 process.removeListener 'exit', exit 11 process.on 'exit', exit 12 try go do g 13 catch then do exit 14 15 foo = (type) -> defer -> 16 console.log "#{type} 1" 17 yield -> console.log "#{type} deferred 1!" 18 yield -> console.log "#{type} deferred 2!" 19 console.log "#{type} 2" 20 if type == "exit" then do process.exit 21 else throw "throw" 22 console.log "3" 23 24 foo "throw" 25 foo "exit" 26 27 # RESULTS 28 # 29 # throw 1 30 # throw 2 31 # throw deferred 1! 32 # throw deferred 2! 33 # exit 1 34 # exit 2 35 # exit deferred 1! 36 # exit deferred 2!

ということで、適当なセカンダリで重複を探して予め削除する必要が。 aggregateで探す例)

1 aggregate([ 2 {:$group => {_id: {user_id:"$user_id", date:"$date"}, 3 uniqueIds:{:$addToSet => "$_id"}, count:{:$sum => 1}}}, 4 {:$match => {count: {:$gt => 1}}}], 5 allowDiskU se: true)

WiredTiger

/etc/mongo/var/lib/m/var/lib/mのように沢山あって結構ややこしいです。

基本的には 1. はmongodbの初回起動時だけ有効で、3. が次回以降の再起動で反映されるものになります。

さらに、mongodbを動かしたままWiredTiger

1 db.adminCommand({setParamet er:1, wiredTiger EngineRunt imeConfig: "c 2 ache_size= 8G"})

のように修正できるようです。パラメータ名は 2. のファイルの中身が参考になります。

これによって内部的にはWT_CONNECTが実行される模様。

修正したら、次回来起動した場合に備えて 3. も書き換えておくと良いでしょう。

たびたび見失ってGoogleで探すのに苦労するので道標的に。

二人前の分量です。

手順

スペルト小麦を冷たい水に浸して30分放置し、ザルなどで水を切って流水で洗う。鍋に1リットルの水を入れ、スペルト小麦、にんにく、ローリエを入れて沸騰させ、とろ火にして45分ほど煮込む。

鶏もも肉の皮と脂肪を取り除き、人参とともに1cm角ほどのサイコロ状に切る。エシャロットはみじん切りにする。